Прослушка мобильного телефона — это простой способ слежения за человеком. Мобильная связь становится всё дешевле и уже у многих установлены безлимитные тарифы, поэтому звонят люди всё чаще, а значит и передаваемой голосовой информации стало больше.

Как установить прослушку на сотовый телефон

Для прослушивания телефона больше не нужно прибегать к использования специализированных средств, аппаратуры и других видов оборудования. Так как же поставить телефон на прослушку? Нужно всего лишь установить специальную шпионскую программу на отслеживаемый телефон, запустить ее и всё. Не правда ли просто? Установка займет не более 10 минут, а если вы заранее внимательно прочитаете и подготовитесь, то пяти минут вам будет точно достаточно.

Что же даст вам программа для прослушки мобильного телефона:

- вам будет известна дата и время звонка;

- продолжительность разговора;

- номер телефона абонента;

- имя (как он записан в телефонной книге);

- возможность прослушать разговор ;

- скачать запись разговора.

Помимо прослушивания звонков данная шпион предоставляет еще не мало полезных функций, например, . Сделано это очень удобно — на полноценной онлайн карте мира. Также просмотр сообщений, аудиозапись окружения (включение записи с микрофона) и еще некоторые функции, с которыми вы можете .

Итак, наверное вы уже поняли, чтобы прослушать телефон, а также получить дополнительные возможности слежения, вам не нужно никакое специальное оборудование, а нужно всего лишь воспользоваться шпионским приложением и получть всю необходимую вам информацию.

О том, что же такое прослушка телефона , какими бывают прослушки телефона и где купить прослушку телефона мы расскажем Вам в этой статье.

Само по себе понятие прослушка телефона включает в себя два понятия: абстрактное понятие самого процесса прослушивания и понятие электронного устройства, с помощью которого и производится прослушивание каких-либо переговоров, в том числе и телефонных.

В данной статье мы рассмотрим не только прослушку стационарного телефона , прослушку IP телефонии, но и прослушку сотового телефона . Различие в прослушке обычного телефона и прослушке мобильного телефона состоит в различии каналов связи, по которым происходит передача информации между абонентами и размерами аппаратов для осуществления связи.

Прослушка стационарного телефона

Давайте рассмотрим канал связи между двумя абонентами и рассмотрим возможность прослушки телефона стационарного .

Как вы видим из рисунка, канал связи между абонентами для стационарных телефонов проходит через АТС. Если рассмотреть ситуацию с прослушкой стационарного телефона более детально, то станет ясно, что канал связи это еще и провод, идущий из квартиры или офиса каждого из абонентов через коридорные стояки, межэтажные короба, и далее в подземные кабель каналы. Если только представить в уме, через какие физически доступные для внешнего воздействия места проходит провод обычной городской телефонной связи, то становится ясно, что даже школьник может получить доступ к переговорам абонентов .

Места подключения прослушки

Давайте рассмотрим физические места подключения прослушки телефона к каналу связи более детально к абонента до абонента. Точнее мы рассмотрим только половину канала связи – от одного из подслушиваемых абонентов до АТС, так как мы будем принимать во внимание симметричность канала второго абонента относительно АТС. Итак, как, наверное, многие могли догадаться, первой ступенью прослушки телефона является телефонная трубка. Боюсь разочаровать эрудитов, хотя подобная попытка и будет засчитана, но она не является правильной. Прослушка телефона начинается вне трубки телефона. Поскольку голос абонента1 (сидящего возле трубки) и голос абонента2 могут быть слышимы мне трубки, то достаточно расположить прослушку телефона где-нибудь радом с телефонным аппаратом. При хорошей чувствительности микрофона прослушки , будет слышен и голос первого и голос второго абонентов. Что может в данном случае выполнять роль прослушки ? Да что угодно: это может быть и мини-диктофон и мини-радио жучок и мини GSM жучок .

Прослушка в телефонной трубке

Вторым местом внедрение в канал связи при прослушке телефона является, конечно, же, телефонная трубка. Такая большая трубка телефона может не только вместить хорошего качества радио жучок или диктофон с микрофоном, но и позволяет подключиться напрямую к контактам динамика и микрофона, что обеспечит наилучшее качество слышимого голоса обоих абонентов. Самое интересно, что прослушки , располагаемые в стационарном аппарате не нуждаются в смене элементов питания, поскольку можно питать схему прослушки прямо с проводов стационарного телефона.

Третьим уязвимым местом является коробка телефонного аппарата. Поскольку сигнал проходит через её схему, то прослушку можно подключить и в самом аппарате. В советское время, когда не было диктофонов на микро-флеш картах, удавалось устанавливать даже мини-магнитофон в корпус телефона. В наше время, когда стационарные телефоны приобрели размер мобильных телефонов, внедрение прослушки телефона в аппарат или трубку стало проблематичным, но всё же достижимым. Как это сделать, мы расскажем в абзаце описания прослушки сотовых телефонов . На картинке ниже приведен пример телефонного аппарата с уже встроенным GSM жучком.

Четверым уязвимым местом для прослушки является провод от стационарного телефонного аппарата. Даже не обязательно надрезать провод и подключаться параллельно проводам. Достаточно разместить индукационного жука на проводе , который по наведенному излучению получит четкий сигнал. Далее прослушиваемый сигнал можно как записывать, так и передавать по радиоканалу.

Подключение прослушки к коммуникационному кабелю

После выхода из жилого или офисного помещения телефонный кабель обычно проходит по общедоступным местам, таким как: лестничный холл, межэтажный короб, и, в конце концов, подъездная распределительная коробка. Доступ в такие места получить проще простого: достаточно войти в подъезд жертвы или позвонить соседям под видом гостя. В офисных помещениях доступ получить также очень просто: достаточно притвориться клиентом или заказчиком и получить приглашение в офисный комплекс. Устройство для прослушки телефона , которое можно расположить в лестничном холле в соединительно коробке стоит от 100 долларов и выше, в зависимости от необходимого времени работы и функциональности.

На картинке ниже мы видим жучок , встроенный в тройник телефонной розетки, который в России можно купить от 2000 рублей.

Если же есть возможность врезаться в телефонную проводку, то можно установить такой же жучок, как на обычный провод.

Ну, и, пожалуй, последний отрезок врезки прослушки телефонной линии это – АТС. АТС с её оконечным оборудованием обычно доступно для прослушки лишь специальным службам. Но и правда там всё для этого подготовлено. Не надо никуда врезаться, что-то подключать. Для цифровых АТС последнего поколения достаточно программно выбрать абонента и поставить все его переговоры на запись. Прослушка осуществляется по специальному распоряжению. Чтобы проверить, прослушивается ли номер, достаточно позвонить на прослушиваемый номер и в момент поднятия трубки вслушаться в трубку. Если будет слышан пиииск в течение 1-2 секунд на частоте примерно 500 Гц, то точно можно уверенно сказать, что абонента прослушивают . Если же нет, то ничего сказать точно нельзя.

Блютус гарнитура уже стала обычным явлением, и большинство из нас имеет по такому устройству в своём кармане, дома или уже вставил себе в ухо. Если вы в следующий раз увидите кого-то с блютус гарнитурой не похожей на обычный блютус, можете смело быть уверенным в том, что это шпионская прослушка .

Эта уникальная прослушка

может не только записывать видео, но и передавать сигнал блютус – совместимым смартфонам. Конечно, можно забыть о светском качестве 1024р, поскольку камера снимает с разрешением 480р со скоростью 30 кадров в секунду. Этого разрешения, впрочем, вполне достаточно, чтобы шпион мог прослушать и собрать необходимые видео улики противника.

Эта уникальная прослушка

может не только записывать видео, но и передавать сигнал блютус – совместимым смартфонам. Конечно, можно забыть о светском качестве 1024р, поскольку камера снимает с разрешением 480р со скоростью 30 кадров в секунду. Этого разрешения, впрочем, вполне достаточно, чтобы шпион мог прослушать и собрать необходимые видео улики противника.

Во времена холодной войны США вела прослушку

коммуникационных кабелей СССР на океанском дне. Специальный жучок-прослушка весом в 6 тон спускался с подводной лодки и закреплялся на самом кабеле. Съем информации производился прослушкой с помощью индукационных наводок, создаваемых кабелем.

Во времена холодной войны США вела прослушку

коммуникационных кабелей СССР на океанском дне. Специальный жучок-прослушка весом в 6 тон спускался с подводной лодки и закреплялся на самом кабеле. Съем информации производился прослушкой с помощью индукационных наводок, создаваемых кабелем.

Специальная электроника разделяла информационные каналы и записывала данные на носители. Прослушка имела встроенный аккумулятор, позволяющий работать прослушке в течение нескольких месяцев. По окончании записи прослушка извлекалась и данные анализировались в центре обработки информации.

Прослушка , производившаяся в Баренцевом и Охотском морях, по сути себя не оправдала. Поскольку у СССР был внедренный агент, по каналам связи сливались дезинформирующие данные и затраты США на установку прослушки не окупились.

Многие прослушки до сих стоят на коммуникационных кабелях, поскольку их изъятие экономически и стратегически не выгодно ни одной из сторон. Большую часть записей составляют обычные телефонные переговоры.

Несколько простых правил, которые помогут избежать прослушки

Если Вы подозреваете, что кто-то установил за Вами прослушку , нужно придерживаться всех пунктов, которые приведены ниже. Они помогут определить, правдивы ли Ваши подозрения, а также значительно снизят вероятность утечки конфиденциальной информации.

1. Регулярно проверяйте розетки, щитки, разводки и провода на предмет наличия в них подслушивающих устройств. Это обусловлено тем, что в таких местах можно обеспечить постоянное энергоснабжение для «жучка ». При таком условии прослушка может вестись неограниченное количество времени.

2. Обязательно проверяйте все полученные подарки, в особенности, если Вы не ожидали их получить. Наибольшее внимание стоит уделить предметам, которые предназначены для постоянного пребывания рядом со своим владельцем (например, часы). Также стоит проверять небольшие мелочи, которые были случайно оставлены либо забыты. Устройство для прослушивания может быть замаскировано подо что угодно – ручка, запонка, брелок.

3. Следует понимать, что даже самая защищенная телефонная линия не может гарантировать полную конфиденциальность беседы. Все важные вопросы следует обсуждать при личной встрече, а не по телефону. Если же необходимо срочно решить что-либо важное посредством телефона, завуалируйте смысл таким образом, чтобы он был непонятен для посторонних.

4. Чтобы убедиться в том, установлена ли за Вамипрослушка , попробуйте пару раз пустить дезинформацию в разговор. После этого остается лишь внимательно следить за всеми возможными организаторами прослушки.

5. Прекращайте беседу в том случае, когда слышимость собеседника резко ухудшилась или улучшилась. Так как это один из главных признаков того, что установлена прослушка телефона . Еще один эффект, который может возникать на прослушиваемых телефонах – это понижение Вашей слышимости для собеседника. Данные странности возникают при внедрении подслушивающего устройства в телефонную линию (в ней понижается напряжение).

6. Перед проведением важных встреч полностью отключите все телефоны (как стационарные, так и мобильные). Также обязательно следует включить фоновую музыку. Беседе она не помешает, а вот помеху для прослушки

явно создаст.

Способы защиты от прослушки телефона

В условиях жесткой конкуренции современного бизнеса довольно серьезное внимание уделяется средствам безопасности и защите конфиденциальной информации от несанкционированного доступа. Одним из методов такого вторжения является прослушка телефона , как стационарного, так и мобильного. Можно ли избежать подобного вмешательства?

Для защиты стационарных телефонов от прослушки можно использовать специальный модуль, который устанавливается на участок телефонного кабеля, соединяющего АТС и абонента, так как он наиболее часто используется для установки прослушивающих устройств . Функциональные особенности прибора позволяют выявлять и подавлять подключения к линии других телефонов, записывающих устройств для диктофона, «жучков» не только в разговорном режиме, но и при положенной трубке. Такие защитные устройства эффективны как для аппаратов с тональным набором, так и с импульсным.

Одним из довольно надежных способов защиты от прослушки как стационарных, так и мобильных телефонов является установка скремблера – специального устройства, которое совмещается с телефонным аппаратом и осуществляет шифрование передаваемой речи. Существенным недостатком этой технологии является необходимость иметь такие приборы обоим абонентам, ведущим беседу.Эффективным методом борьбы с прослушкой является использование криптофона – самостоятельного аппарата для мобильной связи или же приставки к телефону, имеющей небольшой размер, с помощью которых осуществляется сложнейшая шифровка разговоров.

Параллельно с техническими средствами защиты от прослушки существуют и программные решения проблемы. Современные мобильные телефоны и смартфоны оснащены встроенными программами, блокирующими несанкционированный доступ или же позволяют установить такие функции. Также созданы карты формата microSD, которые имеют интегрированную микросхему с поддержкой функции шифрования. Такие карты можно использовать в мобильных телефонах, смартфонах и коммуникаторах.

Все средства от прослушки различны по цене, степени защиты и подбираются в зависимости от нужных требований к ограждению от несанкционированного доступа.

Признаки прослушки телефона

Прослушка телефона, как вид не косвенного шпионажа есть только у спецслужб, в свою очередь которые оснащены хорошим оборудованием.

Шпионаж–это информация, которую можно перепродать другим людям или другим компаниям. Как правило, очень дорого и часто возникает нужда личных связей в компании для продажи. Немного примеров: Как вариант для самоучки, будет является легкая программа, такая как-«прослушка», такими программами интернет переполнен сегодня. Значимость ее в том, что программа не присоединяется извне к связи, а только записывает разговоры прямо с телефона жертвы. Вот такие программы отправляют заказчику аудиозаписи, СМС, картинки и видео-файлы.

Как известно самому определить, что прослушивают тебя невозможно, ну или сводиться к минимуму. И так как же определить это простому смертному?

Телефон «самостоятельный».

Без твоего участия он перезагрузился, набирает какие-то номера, включается, выключается, устанавливает и запускает программы, удаляет данные. Такая «привычка», может быть вызвана важным сбоем в аппарате, но и то, что мобильник прослушивают

тоже может быть.

Телефон как-то быстро начал разряжаться.

Неожиданно разрядившийся аккумулятор может указывать на опасную программу в аппарате. Естественно, все зарядки с течением времени работать начинают хуже. Но понижение емкости идет не сразу. Если же телефон недавно куплен, или вчера хватало зарядки на 8 дней, а сегодня за 6 часов она, это не хорошо.

Греется батарейка.

Горячая батарейка – возможно, это в телефоне работает какая-то программа, а может и нет. Горячий телефон в течение разговора – это не ужасно (так как тепло вы создаете сами).

Слышимые помехи.

Появляются шумы во время разговора, при плохом приеме сигнала могут появляться или при некачественном телефоне. Когда ты слышишь шипение, щелчки или визг, сидишь или ходишь в хоть каком месте, и в разговорах с родственниками – есть повод для волнения. Еще очень настораживает, если есть «эхо».

Простым языком можно сказать о вранье (набранных, принятых вызовов).

Может в телефоне появится чей-то незнакоменький номер, который ты не набирал и не принимал, и есть «продолжительность» соединения – стоит потревожиться, возможно велась прослушка

через мобильный.

Аппарат «не хочет» выключаться.

Бывает, пытаешься отключить телефон, он этого не хочет и начинает выкидывать всякие финты, включает подсветку или не выключается – можно быть уверенным в том, что телефон является носителем той самой, нехорошей, шпионской программой. Или Сбой может быть вызван простой технической неполадкой.

Как не стать жертвой прослушки

Не обязательно быть параноиком или страдать манией преследования, чтобы однажды подумать: «Кажется меня прослушивают , а может и записывают на камеру». Конечно, такие мысли куда ближе успешным людям, которым есть, что скрывать, но и обычные граждане порой подвергаются плановым проверкам спецслужб и подразделений охраны закона и порядка.

Чтобы не стать жертвой прослушки

достаточно соблюдать несколько простых правил и обладать нужной долей внимательности.

Первое правило в этом списке и, пожалуй, самое важное - быть осторожным в разговорах по телефону и, желательно вести их при личной встрече. Это поможет избежать «оттока» важной информации. В том случае, если личная встреча невозможна - можно использовать «эзопов язык» - весьма непонятное посторонним лицам, не знающим вашей личной кодировки, сочетание слов, слогов и даже просто звуков. Но такую кодировку придется вырабатывать совместно с собеседником, что также не всегда возможно.

Второе правило говорит о том, что очень важно при телефонных переговорах учитывать качество связи. Мобильная связь имеет свойство «сбоить» и обрываться, но стационарные телефоны, зависящие только от устойчивости телефонной линии, редко подводят своих владельцев. При внедрении «жучков» и прослушивающих устройств на телефонную линию или АТС качество связи весомо улучшится с одной стороны и ухудшится - с другой. Это происходит из-за резкого падения напряжения. Конечно, падение качества связи может быть вызвано и обычным сбоем электрификации сети, но насторожить такое поведение аппарата вполне может. В этом случае есть два выхода из ситуации: прекратить телефонный разговор (что, безусловно, вызовет подозрение прослушивающей стороны) или провести глубокую дезинформацию.

Третье правило нужно использовать при проведении деловых переговоров в конференц-зале или собственном кабинете, особенно, если они очень значимы для вас, стоит проверить на предмет прослушивания всю мебель, плинтуса, вытяжки и любые предметы, которые присутствуют в помещении. Также при переговорах рекомендуется включать тихую фоновую музыку, которая будет создавать помехи связи, отключать мобильные телефоны, которые сами по себе могут быть передающими устройствами.

Ну и, конечно же, с осторожностью стоит отнестись к подаркам от деловых партнеров и, тем более, от конкурентов. Каждый подарок - будь то техника или безобидный сувенир, может содержать записывающее или ретранслирующее устройство.

Не помешает и установка собственного наблюдения, которое поможет выявить действия посторонних лиц в помещении.

Здравствуйте! Приветствую Вас на страницах своего блога, посвящённого безопасности мобильных телефонов! Задумывались ли вы о том, насколько возможно прослушивание мобильного телефона бесплатно, со стороны постороннего человека? Сможет ли любой установить в ваш смартфон специальное приложение, открывающее неограниченный доступ к любой информации из памяти устройства? Ответ найдёте в этой статье, поскольку меня данный вопрос тоже сильно заинтересовал. В самом конце представленного материала будет ссылка на полезное видео. Можете сразу переходить туда, если весь текст читать не хочется.

Здравствуйте! Приветствую Вас на страницах своего блога, посвящённого безопасности мобильных телефонов! Задумывались ли вы о том, насколько возможно прослушивание мобильного телефона бесплатно, со стороны постороннего человека? Сможет ли любой установить в ваш смартфон специальное приложение, открывающее неограниченный доступ к любой информации из памяти устройства? Ответ найдёте в этой статье, поскольку меня данный вопрос тоже сильно заинтересовал. В самом конце представленного материала будет ссылка на полезное видео. Можете сразу переходить туда, если весь текст читать не хочется.

Что касается подобных программ, то в Интернете их встречается множество. Я решил проверить, действительно ли такие приложения работают. Прослушивать мобильный телефон бесплатно обещают многие, но что мы видим на самом деле? Попадается один лохотрон! Я пересмотрел большое количество софта, но ничего реально работающего просто не встретил. Зато попался на глаза интересный сервис, предоставляющий возможности резервного копирования информации. Именно о нём далее и расскажу.

Универсальность сервиса заключается в поддержке большого количества приложений, с которых можно собирать историю переписок. Кому это будет полезно? Да кому угодно, поскольку от случайной утери смартфона нельзя быть застрахованным. Если вы используете телефон для делового общения и служебных переписок, полезно регулярно создавать резервную копию. Данный сервис способен выполнять такие операции самостоятельно, в полностью автоматическом режиме!

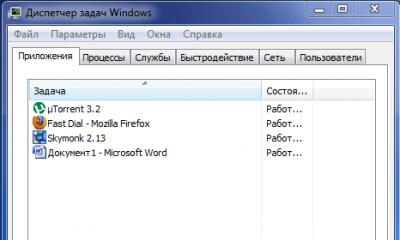

Я установил специальное приложение в Android, которое собирает и архивирует данные, а затем пересылает их на сервер. Там есть личный кабинет, доступ в который ни одно постороннее лицо получить не сможет. Только человек, установивший и настроивший приложение. Что касается поддерживаемого софта, то там есть клиенты практически для всех социальных сетей и месседжеров! Вконтакте, Facebook, Одноклассники, Мой Мир, WhatsApp, Skype, Viber, ICQ – далеко не полный перечень.

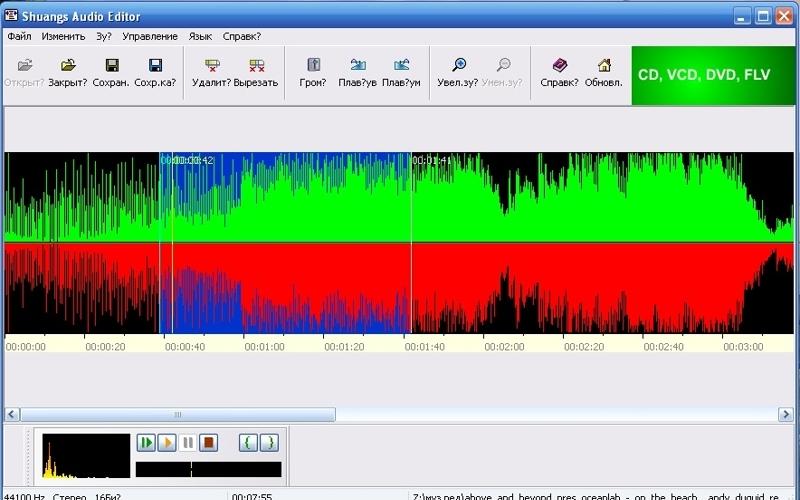

А что будет, если подобное приложение вам установит посторонний человек? Бесплатное прослушивание мобильного телефона станет возможным просто за счёт того, что записи разговоров сохраняются в резервной копии. И совершенно не важно, будет это описанное выше приложение, или какое-то другое, но с теми же функциями. Антивирусы такой софт не блокируют, поскольку вирусного кода в нём нет. Да и защита от удаления не даст избавиться от программы стандартными средствами мобильной ОС.

Я понял одно: следует относиться к своему мобильнику внимательнее! Не оставляйте его без присмотра в офисе, не передавайте малознакомым людям! А что касается описанного сервиса, то далее приводится ссылка на полезное видео. В нём я расскажу о том, как правильно установить программу и настроить её. Но помните, что пользоваться таким приложением на чужом мобильнике нельзя! Личная жизнь – это конфиденциально, да и мало какому владельцу телефона подобное понравилось бы.

Возможности приложения: чтение переписки SMS, MMS, Вконтакте (официальное приложение и Kate Mobile), Одноклассники, Facebook, Мой Мир@mail.ru, ВСети.by, Twitter, Hangouts, Google+, WhatsApp, Skype, Viber, Hangouts (бывший Google Talk), Агент@mail.ru, ICQ, IM+ и IM+Pro, AIM, Jabber, MSN, MySpace, Yahoo! и Я.Онлайн (Яндекс Чат), Email переписку Gmail и Почта@mail.ru, просматривать посещенные сайты в браузерах Chrome, Opera, Firefox. Получить доступ к списку звонков и местонахождению телефона. Это малая часть всех возможностей. Весь

Видео руководство по установке для любого телефона:

Видео руководство по установке на телефон с ROOT правами:

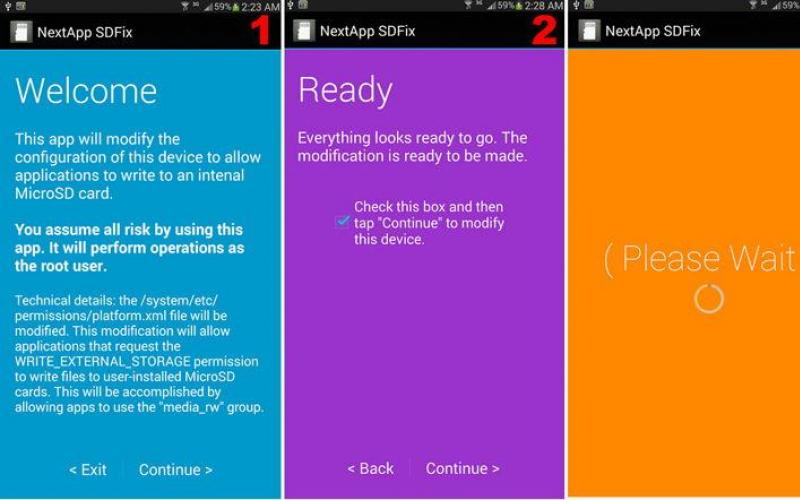

Инструкция по установке и настройке:

- Заводим личный кабинет по этой ссылке: «Завести личный кабинет» (просто регистрируемся там).

- Заходим по этой ссылке: «Войти в личный кабинет на сайте» и вводим Email и пароль, которые указали пре регистрации.

- Жмем кнопку: «Добавить телефон»

- Заполняем все поля которые просят ввести. Заполняем правильно как там написано, иначе не будет работать.

- Жмем кнопку «Сохранить».

- Читаем инструкцию которая появилась после нажатия кнопки «Сохранить»

- Устанавливаем на телефон, (тот с которого нужно получить информацию) приложение, и настраиваем его согласно инструкции, которую вы должны будете прочитать на шаге 6.

- Приложение установлено. Все хорошо. Разработчики пишут, что надо подождать не менее часа, чтоб данные начали поступать в ваш личный кабинет который вы завели на шаге 1. В нашем случае данные пришли через 4 часа. Задуманное удалось! Желаю успехов.

Можно ли Вас подслушать через выключенный телефон?

Помимо легенды о вычислении местоположения телефона методом триангуляции, есть еще одна популярная "страшилка", периодически упоминаемая в СМИ.

Звучит она так: "Спецслужбы или криминальные элементы могу скрытно включить микрофон в вашем телефоне и подслушивать разговоры, которые вы ведете, находясь рядом с телефоном".

Как и в случае с триангуляцией, тщательно смешивая правду с вымыслом, можно получить достаточно правдоподобно выглядящую выдумку.

Попробуем разобраться, насколько реально осуществление подобного прослушивания.

Основные постулаты легенды о подслушивании

- В любом мобильном телефоне изначально закладываются возможности записи и прослушивания разговоров, причем даже в том случае, когда мобильный телефон выключен. Речь не идет об оснащении какого-то одного конкретного телефона средствами прослушивания для слежки за каким-то одним конкретным человеком - такая возможность есть во всех GSM-телефонах.

- Прослушивание может быть в любой момент активировано спецслужбами или обладающими достаточными ресурсами злоумышленниками. Прослушивание происходит удаленно , без использования дополнительной аппаратуры или человеческих ресурсов.

- Пользователь телефона не может самостоятельно обнаружить факт прослушивания - оно происходит скрытно .

- Данная возможность секретная . Любые ее описания, документация и т.п. доступны только спецслужбам и приближенным к ним.

Начнем с конца - с секретности.

Кто это придумал, и кто имеет к этому доступ?

Текст законодательных актов, регламентирующих прослушивание телефонных переговоров в ходе оперативно-розыскных мероприятий и необходимых для этого технических средств, в большинстве стран доступен любому желающему. Не составляет труда найти в сети описание требований к системам содействия оперативно-розыскным мероприятиям (СОРМ), используемым в России, или системам lawful interception, используемым в Великобритании или США. Ознакомившись с ними, можно убедиться, что речь там идет о прослушивании телефонных разговоров конкретных абонентов (номеров телефонов). О прослушивании, осуществляемом на центральных узлах коммутации сети. Ни о каком «удаленном включении микрофона» речи там нет.

Может ли быть так, что документы, в которых говорится о подобной возможности, существуют, но при этом засекречены?

Раз средства прослушивания встроены в любой GSM-телефон, то должны быть какие-то спецификации , которые описывают детали и принципы их работы. Раз спецслужбы могут использовать эти возможности, то мобильные операторы имеют поддержку этих функций в своем оборудовании. Для того чтобы все это надежно засекретить, в деле должны быть замешаны:

- Консорциум GSM, разработавший спецификации на эти средства прослушивания, но хранящий их в тайне (притом, что все прочие спецификации GSM доступны любому желающему на сайте http://www.3gpp.org). Спецификации должны описывать, как минимум, способ активации и деактивации прослушивания телефона - какие команды при этом приходят SIM-карте или телефону, как они взаимодействуют друг с другом, и как все элементы сети оператора (коммутаторы, контроллеры базовых станций, базовые станции и т.п.) участвуют в передаче и обработке этих команд.

- Производители GSM-модулей, которые сами не производят телефоны. Они должны обладать доступом к секретным спецификациям Консорциума GSM и реализовывать их в своей продукции. Та часть документации, которая описывает систему прослушивания, должна быть надежно засекречена и передаваться только тем клиентам, которые тоже участвуют в заговоре молчания.

- Производители оборудования для построения мобильных сетей (коммутаторов, базовых станций и т.п.). Они также должны иметь доступ к секретным спецификациям Консорциума GSM. Точность реализации секретных спецификаций особенно важна, потому что операторы мобильной связи любят строить свои сети из оборудования разных производителей - необходимо, чтобы разные компоненты системы прослушивания хорошо интегрировались друг с другом, даже если систему делали разные поставщики.

- Компании-интеграторы, строящие мобильные сети. Они должны уметь наладить работу всех подсистем мобильного оператора, в том числе и прослушивания. Для этого их сотрудники должны посещать секретные курсы, организуемые производителями оборудования.

- Операторы мобильной связи. Они должны предоставлять доступ к системе прослушивания спецслужбам своей страны и способствовать тому, чтобы к ним не получили доступ спецслужбы других стран. Но при этом операторы должны также сотрудничать друг с другом, чтобы обеспечивать работу системы прослушивания даже тогда, когда абонент находится в роуминге.

- Производители мобильных телефонов. На их плечи ложится обеспечение скрытности прослушивания - чтобы телефон поддерживал все секретные функции, но абонент не мог догадаться об их активации. Их службы гарантийного ремонта должны знать, что в телефонах есть соответствующие секретные модули, уметь их диагностировать и чинить.

- Спецслужбы. Они должны быть в курсе того, как работать с операторами.

Этот список можно было бы продолжать и дальше (добавив производителей SIM-карт и т.п.), но и в текущем виде он выглядит достаточно фантастично. Ведь секретность спецификации подразумевает, что все знающие молчат, а никто лишний не знает. В то же время нынешняя ситуация на рынке GSM-оборудования характеризуется довольно жесткой конкуренцией , и обязательно нашлись бы производители, выпускающие телефоны без функции прослушивания. Лишние микросхемы на платах телефонов и «закладки» в прошивках были бы найдены энтузиастами, чей хлеб - «разлочка» мобильных телефонов. Появились бы специалисты, отключающие возможность прослушивания вашего аппарата за деньги. Но ничего подобного в реальной жизни не наблюдается.

Для сравнения стандартные функции lawful interception:

- Открыто документированы.

- Их поддержка реализуется ровно в одной точке сети - на коммутаторах. Производители имеют доступную документацию по работе и администрированию этой функциональности, в свободном доступе можно найти название, расписание и программу соответствующих курсов обучения и т.д.

- Не требуют какой-то особой поддержки со стороны производителей телефонов, SIM-карт, GSM-модулей и т.п.

- Замечательно справляются с задачей прослушивания телефонных разговоров конкретного абонента, дополняя прочие возможные механизмы скрытного наблюдения.

Предположим, что подобный глобальный «заговор молчания» все же существует. Каким же образом работает секретная система прослушивания? Как можно реализовать подобное прослушивание и передачу прослушанного «куда надо» ?

Поскольку прослушивание происходит скрытно, можно предположить, допустим, что в телефоне есть альтернативные системы кодирования и хранения информации, которая передается по радиоканалу на какие-то специальные антенны с помощью системы модуляции радиоволн, не похожей на GSM. Такое предположение не выдерживает критики: во-первых, GSM-модули современных телефонов схожи между собою, используемые микросхемы и их функции хорошо известны и описаны. Если такие средства прослушивания встроены в любой телефон, то это означает, что ни энтузиасты, разбирающие телефоны для ремонта и модернизации, ни сторонние ремонтные мастерские не заметили в их конструкции ничего подозрительного. Но скрыть в телефоне еще один модуль, по функциональности схожий с GSM-приемопередатчиком, да еще со своей отдельной антенной - совершенно невозможная вещь. «Лишние» детали будут видны любому специалисту. В конце концов, в современном телефоне для этого банально нет места.

Во-вторых, передача прослушанного по альтернативным каналам подразумевает построение глобальной сети приемников, масштабам которой позавидует любой мобильный оператор, не говоря уже о том, что открытым остается вопрос о финансировании подобного проекта и разделении доступа к нему между спецслужбами разных стран.

Впрочем, сторонники наличия недокументированных возможностей не заходят в своих утверждениях так далеко. Как правило, они говорят о том, что после «активации микрофона» телефон без ведома владельца осуществляет звонок на некий номер , после чего «с той стороны» все внимательно слушают и записывают.

Гипотеза «скрытого звонка»

Может ли телефон без ведома владельца осуществить звонок (используя стандартные функции сети GSM) на некий номер, причем скрытно? Тут же возникает целый ряд неудобных вопросов:

- Почему факт наличия активного звонка не виден в интерфейсе телефона?

- Надолго ли хватит аккумулятора вашего телефона при постоянном прослушивании?

- Что делать с характерными наводками на динамики окружающей радиоаппаратуры, возникающими в процессе разговора?

- Почему звонок, используемый для прослушивания, не виден в детальной распечатке звонков абонента? Кто его оплачивает?

Пункт 1 обычно объясняют либо участием производителей мобильных телефонов в глобальном заговоре, либо пишут, что спецслужбы или мобильный оператор удаленно внедряют в телефон программное обеспечение, которое будет скрывать от пользователя подозрительную активность. К счастью, в настоящее время не существует способа передать на телефон активное содержимое, которое будет исполняться на любом GSM-телефоне.

Для пункта 2 нет хорошего контраргумента, поэтому в статьях про чудо-прослушивание его обычно обходят молчанием. Ведь в современных телефонах аккумуляторов хватает где-то на четыре-пять часов непрерывного разговора максимум - этого явно мало для организации постоянного прослушивания.

Пункт номер 3 обычно также обходят молчанием. Очевидно, что для скрытного прослушивания наличие такого "побочного эффекта" совершенно недопустимо.

Пункт номер 4 предполагает, что спецслужбы находятся в сговоре с мобильными операторами. В рамках этого сговора:

- Оператор ничего не имеет против того, что его голосовые каналы используются для прослушивания, а он не получает за многочасовые звонки ни цента (вариант "спецслужбы платят за прослушиваемого" мы не рассматриваем как совсем фантастический).

- Оператор исключает звонки на номера спецслужб из детальной распечатки звонков и из всех внутренних баз.

- Если прослушиваемый находится в зоне покрытия другой сети (или в роуминге), оператор дополнительно берет на себя расходы, связанные с международным роумингом.

- Этот сговор действителен как минимум для всех операторов в той стране, где работают обсуждаемые спецслужбы.

Технически все это осуществимо . Однако какой же должна быть мотивация операторов, чтобы они пошли на подобный сговор, причем сговор тайный?

Сговор предусматривает существенные финансовые потери со стороны операторов, так что стимул для сотрудничества должен быть достаточно весомым. Очевидно, речь не идет о том, что операторов обязали участвовать в сговоре законодательно или путем шантажа - история показывает, что любые попытки внерыночного давления на операторов со стороны властных структур немедленно оборачиваются волной публикаций в СМИ. Остается один вариант - спецслужбы оплатили операторам работы по модификации биллинга и затраты, связанные с прослушиванием. Реалистичность подобного сценария вы можете, без сомнения, оценить сами.

Итак, что мы имеем ? Благодаря глобальному сговору основных игроков на рынке мобильной связи придуман и реализован тайный способ удаленно активировать микрофон мобильного телефона для осуществления скрытного наблюдения за абонентом. Записанные разговоры передаются «куда надо» с помощью стандартных средств сети GSM. Спецслужбы конкретной страны используют эту секретную возможность, и их не останавливает то, что разработали ее их вероятные противники. Спецслужбы договариваются со всеми местными мобильными операторами о сокрытии факта звонков на секретный номер, принадлежащий спецслужбам. Теперь, рискуя ежесекундно быть замеченными по быстрому разряду аккумулятора и наводкам на ближайшую радиоаппаратуру, спецслужбы имеют возможность прослушивать вас в течение примерно 4-5 часов, если вы сыграли им на руку и предварительно зарядили телефон.

Подумайте, стоит ли для спецслужб игра свеч, с учетом того, что для прослушивания конкретного человека есть множество менее глобальных, менее затратных и более эффективных способов.

Выводы

Разговоры о скрытой возможности активировать удаленно микрофон любого телефона - не более чем разговоры. С другой стороны, существует стандартная документированная техническая возможность прослушать и записать телефонные разговоры конкретного, заранее известного абонента.

Самый явный способ - официальная прослушка со стороны государства.

Во многих странах мира телефонные компании обязаны обеспечить доступ к линиям прослушивания телефонных каналов для компетентных органов. Например, в России на практике это осуществляется технически через СОРМ - систему технических средств для обеспечения функций оперативно-розыскных мероприятий.

Каждый оператор обязан установить на своей АТС интегрированный модуль СОРМ.

Если оператор связи не установил у себя на АТС оборудование для прослушки телефонов всех пользователей, его лицензия в России будет аннулирована. Аналогичные программы тотальной прослушки действуют в Казахстане, на Украине, в США, Великобритании (Interception Modernisation Programme , Tempora) и других странах.

Продажность государственных чиновников и сотрудников спецслужб всем хорошо известна. Если у них есть доступ к системе в «режиме бога», то за соответствующую плату вы тоже можете получить его. Как и во всех государственных системах, в российском СОРМ - большой бардак и типично русское раздолбайство. Большинство технических специалистов на самом деле имеет весьма низкую квалификацию , что позволяет несанкционированно подключиться к системе незаметно для самих спецслужб.

Операторы связи не контролируют, когда и кого из абонентов слушают по линиям СОРМ. Оператор никак не проверяет, есть ли на прослушку конкретного пользователя санкция суда.

«Берёте некое уголовное дело о расследовании организованной преступной группы, в котором перечислены 10 номеров. Вам надо прослушать человека, который не имеет отношения к этому расследованию. Вы просто добиваете этот номер и говорите, что у вас есть оперативная информация о том, что это номер одного из лидеров преступной группы», - говорят знающие люди с сайта «Агентура.ру».

Таким образом, через СОРМ вы можете прослушать кого угодно на «законных» основаниях. Вот такая защищённая связь.

2. Прослушка через оператора

Операторы сотовой связи вообще безо всяких проблем смотрят список звонков и историю перемещений мобильного телефона, который регистрируется в различных базовых станциях по своему физическому расположению. Чтобы получить записи звонков, как у спецслужб, оператору нужно подключиться к системе СОРМ.

Российским правоохранительным органам ставить трояны нет особого смысла, разве только требуется возможность активировать микрофон смартфона и вести запись, даже если пользователь не разговаривает по мобильному телефону. В других случаях с прослушкой отлично справляется СОРМ. Поэтому российские спецслужбы не слишком активно внедряют трояны. Но для неофициального использования это излюбленный хакерский инструмент.

Жёны шпионят за мужьями, бизнесмены изучают деятельность конкурентов. В России троянский софт повсеместно используется для прослушки именно частными клиентами.

Троян устанавливается на смартфон различными способами: через поддельное программное обновление, через электронное письмо с фальшивым приложением, через уязвимость в Android или в популярном программном обеспечении типа iTunes.

Новые уязвимости в программах находят буквально каждый день, а потом очень медленно закрывают. Например, троян FinFisher устанавливался через уязвимость в iTunes , которую Apple не закрывала с 2008-го по 2011-й. Через эту дыру можно было установить на компьютер жертвы любой софт от имени Apple.

Возможно, на вашем смартфоне уже установлен такой троян. Вам не казалось, что аккумулятор смартфона в последнее время разряжается чуть быстрее, чем положено?

6. Обновление приложения

Вместо установки специального шпионского трояна злоумышленник может поступить ещё грамотнее: выбрать приложение, которое вы сами добровольно установите на свой смартфон, после чего дадите ему все полномочия на доступ к телефонным звонкам, запись разговоров и передачу данных на удалённый сервер.

Например, это может быть популярная игра, которая распространяется через «левые» каталоги мобильных приложений. На первый взгляд, обычная игра, но с функцией прослушки и записи разговоров. Очень удобно. Пользователь своими руками разрешает программе выходить в интернет, куда она отправляет файлы с записанными разговорами.

Как вариант, вредоносная функциональность приложения может добавиться в виде обновления.

7. Поддельная базовая станция

Поддельная базовая станция имеет более сильный сигнал, чем настоящая БС. За счёт этого она перехватывает трафик абонентов и позволяет манипулировать данными на телефоне. Известно, что фальшивые базовые станции широко используются правоохранительными органами за рубежом.

В США популярна модель фальшивой БС под названием StingRay.

И не только правоохранительные органы используют такие устройства. Например, коммерсанты в Китае часто применяют фальшивые БС для массовой рассылки спама на мобильные телефоны, которые находятся в радиусе сотен метров вокруг. Вообще в Китае производство «фальшивых сот» поставлено на поток, так что в местных магазинах не проблема найти подобный девайс, собранный буквально на коленке.

8. Взлом фемтосоты

В последнее время в некоторых компаниях используются фемтосоты - маломощные миниатюрные станции сотовой связи, которые перехватывают трафик с мобильных телефонов, находящихся в зоне действия. Такая фемтосота позволяет записывать звонки всех сотрудников компании, прежде чем перенаправлять звонки на базовую станцию сотовых операторов.

Соответственно, для прослушки абонента требуется установить свою фемтосоту или взломать оригинальную фемтосоту оператора.

9. Мобильный комплекс для дистанционной прослушки

В данном случае радиоантенна устанавливается недалеко от абонента (работает на расстоянии до 500 метров). Направленная антенна, подключённая к компьютеру, перехватывает все сигналы телефона, а по окончании работы её просто увозят.

В отличие от фальшивой фемтосоты или трояна, здесь злоумышленнику не нужно заботиться о том, чтобы проникнуть на место и установить фемтосоту, а потом убрать её (или удалить троян, не оставив следов взлома).

Возможностей современных ПК достаточно, чтобы записывать сигнал GSM на большом количестве частот, а затем взломать шифрование с помощью радужных таблиц (вот описание техники от известного специалиста в данной области Карстена Ноля).

Если вы добровольно носите с собой универсальный жучок, то автоматически собираете обширное досье на самого себя. Вопрос только в том, кому понадобится это досье. Но если понадобится, то получить его он сможет без особого труда.